Sem ajuda da Apple, polícia dos EUA acha forma de invadir iPhones

Após um tiroteio em San Bernardino, na Califórnia (EUA), no final de 2015, o FBI e a Apple entraram em uma disputa. A polícia federal norte-americana queria que a empresa colaborasse com a investigação, criando um sistema operacional personalizado que tivesse deliberadamente uma "backdoor" (falha que permite acesso não-autorizado a sistemas) para a quebra da criptografia de um iPhone 5C usado por um dos terroristas.

A Apple se negou a atender o pedido, alegando que criar algo assim representaria um risco em potencial aos seus clientes.

Na ocasião, o FBI pretendia eliminar uma configuração que apaga todos os dados do aparelho depois que você erra a senha de acesso por dez vezes. Sem esse risco, o órgão queria adivinhar a combinação "na marra".

O caso foi parar nos tribunais. Mas antes da audiência marcada o FBI afirmou que havia encontrado "outra forma" de acessar o aparelho, utilizando um dispositivo adquirido de terceiros.

Nunca se soube ao certo se o órgão contou com a ajuda de hackers ou, conforme se especulou à época, contou com a ajuda de uma empresa israelense chamada Cellebrite.

O que parecia um caso resolvido, no entanto, voltou a ganhar destaque após uma série de reportagens feitas pelo site Motherboard sobre a proliferação de ferramentas usadas para invadir smartphones apontar que o FBI seria um dos principais usuários de tecnologia do tipo. E, claro, isso abre várias discussões.

Vale tudo na investigação?

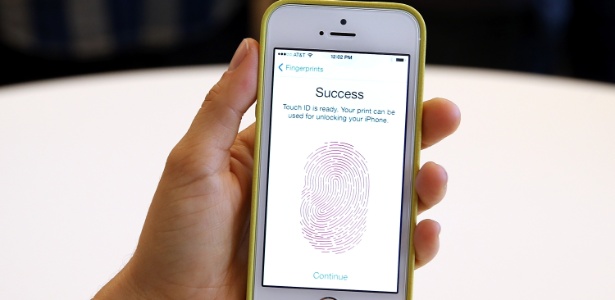

A reportagem do Motherboard apontou que não apenas o FBI, mas diversos órgãos policiais dos EUA têm acesso a ferramentas capazes de quebrar a criptografia dos iPhones, incluindo modelos recentes --a adoção do sensor de digitais a partir do iPhone 6 havia complicado a tarefa dos métodos usados até então.

Um comunicado do FBI, assinado pelo seu diretor, Christopher Wray, em janeiro clamava pela existência de formas pré-definidas para acessar aparelhos. Segundo ele, estava "cada vez mais difícil acessar as evidências [ou seja, o conteúdo dos smartphones de suspeitos] mesmo com liberação judicial para isso" e que, supostamente, o FBI não teria conseguido acesso a 7.775 aparelhos sob invetigação no último ano.

O Motherboard, no entanto, mostra que o FBI tem diversas unidades de um aparelho chamado GrayKey, que faz isso.

A ferramenta foi criada pela Grayshift, que, especula-se, foi fundada por ex-funcionários de agências de inteligência dos EUA e por um ex-engenheiro de segurança da Apple. Em seu site, a firma diz que não negocia a solução com qualquer pessoa.

O processo de quebra de criptografia é relativamente simples: basta conectar o aparelho ao dispositivo, esperar dois minutos para que um programa seja "instalado" no celular e, a partir daí, basta desconectar o iPhone e deixá-lo ligado. Dependendo do tamanho da senha utilizada, o processo pode levar até três dias para ser concluído.

O GrayKey é vendido em duas versões: uma, de US$ 15 mil, que permite 300 usos e exige que a caixa fique conectada o tempo todo à internet, e outra, de US$ 30 mil, que não possui limites de uso e nem exige uma conexão contínua.

Procurado pela reportagem para comentar o uso da ferramenta, o FBI não quis se pronunciar.

Vale salientar que, havendo um mandado judicial, órgãos investigativos são liberados para usar quaisquer métodos para terem acesso ao conteúdo desses celulares e outros aparelhos.

Sendo assim, a briga do FBI e do Departamento de Justiça dos EUA com as empresas ainda faz sentido? Um dos objetivos é acabar com a necessidade de comprar ferramentas novas para invadir smartphones cada vez mais seguros.

Paralelamente, há movimentações nas casas legislativas dos EUA em torno de uma proposta de lei que visa regulamentar (ou até banir) o uso de criptografia em aparelhos pessoais. Nos últimos meses, membros do Comitê Judiciário do Senado já procuraram representantes das principais empresas de tecnologia para tratar do tema.

O FBI, por outro lado, busca soluções técnicas que seriam o meio-termo para essa questão. Uma das ideias envolveria criar uma chave única para cada aparelho, que seria gerada pelo próprio smartphone. A fabricante, no entanto, seria a única responsável por decifrar essa criptografia e só poderia fazer isso diante de mandados judiciais.

De qualquer maneira, o assunto está longe de uma definição e, claro, não agrada grupos como o Electronic Frontier Foundation (EFF) e o Access Now, criados com o intuito de defender os direitos de cidadãos em ambiente virtual. Segundo essas entidades, não há meios de "solucionar" a questão da criptografia - como alguns políticos norte-americanos querem - sem tornar os dispositivos mais vulneráveis à ação de criminosos.

ID: {{comments.info.id}}

URL: {{comments.info.url}}

Ocorreu um erro ao carregar os comentários.

Por favor, tente novamente mais tarde.

{{comments.total}} Comentário

{{comments.total}} Comentários

Seja o primeiro a comentar

Essa discussão está encerrada

Não é possivel enviar novos comentários.

Essa área é exclusiva para você, assinante, ler e comentar.

Só assinantes do UOL podem comentar

Ainda não é assinante? Assine já.

Se você já é assinante do UOL, faça seu login.

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Reserve um tempo para ler as Regras de Uso para comentários.